Effektiv und Nachhaltig

Cyber-Resilienz für Ihr Unternehmen.

Durch unsere langjährige Erfahrung und exzellentes Fachwissen unterstützen wir Sie dabei, Ihr Informationssicherheitsmanagement aufzubauen, Cyber Threat Intelligence in Ihrem Unternehmen effektiv zu nutzen und die sichere Softwareentwicklung zu optimieren.

Mehr erfahrenUnsere Schwerpunkte

Information Security Management

Individuelles Informationssicherheitsmanagement – maßgeschneidert, praxisnah, zertifizierungsfähig.

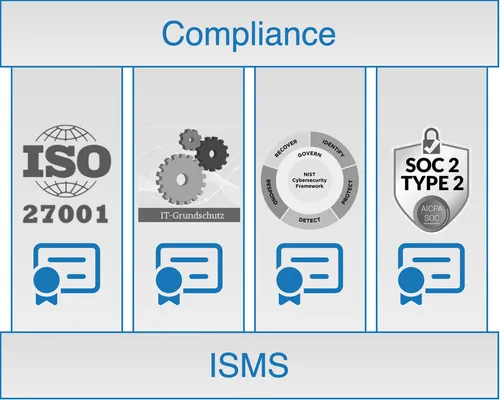

Unser Fokus liegt auf einem effizienten, risikoorientierten Ansatz, der sich an internationalen Standards wie ISO/IEC 27001, NIST oder BSI IT-Grundschutz orientiert und auf Ihren vorhandenen Prozessen und Unternehmensstrukturen aufbaut.

Kontakt

Cyber Threat Analysis

Unser Ziel ist es, Ihre Organisation in die Lage zu versetzen, aktuelle und zukünftige Cyber-Bedrohungen frühzeitig zu erkennen, zu bewerten und wirksam abzuwehren.

Wir bieten Ihnen umfassende Unterstützung bei der Entwicklung und Umsetzung eines auf Ihr Unternehmen angepassten Cyber Threat Intelligence (CTI) Lifecycles.

KontaktSecure Development Lifecycle

Von der ersten Idee bis zum laufenden Betrieb: Wir unterstützen Ihr Entwicklungsteam dabei, Sicherheitsaspekte systematisch und effizient in den gesamten Software-Lebenszyklus zu integrieren.

Profitieren Sie von unserer langjährigen Erfahrung und unserem praxisnahen Ansatz – für Software, die Sicherheit nicht dem Zufall überlässt.

KontaktSo unterstützen wir unsere Kunden

Threat Modeling und Analysis

Wir führen Sie praxisnah in die Methoden der Bedrohungsmodellierung ein und begleiten Ihr Team im Rahmen interaktiver Workshops bei der Anwendung auf Ihre IT-Anwendungen oder Infrastruktur. So schaffen Sie die Basis für eine strukturierte Identifizierung und Bewertung von Bedrohungen und können Ihre Informationssicherheitsrisiken bewusst managen.

Gap-Analyse

Wir prüfen Ihre Prozesse und technischen Maßnahmen gegen etablierte Standards wie ISO/IEC 27001, NIST und OWASP SAMM, sowie gegen gesetzliche Anforderungen wie NIS2, DORA und CRA. So identifizieren wir gezielt Handlungsbedarfe und unterstützen Sie dabei, Compliance und ein angemessenes Sicherheitsniveau effizient zu erreichen.

Aufbau ISMS und Einführung SDLC

Wir unterstützen Sie beim Aufbau eines Informationssicherheitsmanagement-Systems oder bei der Einführung eines sicheren Entwicklungsprozesses basierend auf etablierten Standards und aktuellen Best Practices.

Begleitung Zertifizierung

Wir begleiten Sie umfassend auf dem Weg zur Zertifizierung nach ISO/IEC 27001 und IEC 62443 – von der initialen Gap-Analyse über die Entwicklung und Optimierung aller erforderlichen Prozesse und Dokumentationen bis hin zur praxisnahen Vorbereitung auf das Zertifizierungsaudit.

Audits

Als zertifizierte Auditoren unterstützen wir Sie bei der Durchführung interner Audits sowie Dienstleister-Audits und prüfen Ihr ISMS umfassend auf Normkonformität, Wirksamkeit und Optimierungspotenziale.

Workshops und Trainings

Wir bieten praxisorientierte Trainings und Workshops zu unterschiedlichen Themen der Informationssicherheit wie ISMS, sichere Softwareentwicklung und Threat Modeling. Die Teilnehmenden erwerben aktuelles Fachwissen, erproben Methoden anhand realer Szenarien und erhalten konkrete Handlungsempfehlungen für die erfolgreiche Anwendung in der Praxis.

Management-Team

Dies sind die Mitglieder des Management-Teams der blueheads Gmbh.

Dagmar Moser

Geschäftsführerin, Beraterin, Auditorin und Dozentin

Dr. Max Moser

Geschäftsführer, Berater und Professor für Cyber Security

Was unsere Kunden sagen

Die Zusammenarbeit mit blueheads hat unser Verständnis für cyber-spezifische Risikofaktoren entscheidend weiterentwickelt. Durch die Kombination aus fundiertem Know-how im Bereich Cyber Threat Intelligence und praktischer Umsetzung der OSINT- und Dark-Web-Analyse, konnten wir zusammen mit HDBW und blueheads zum ersten Mal ein umfassendes Cyber Risk Assessment entwickeln.

Claus Dürndorfer

Geschäftsführer, The Value Group GmbH

blueheads hat uns eine Standortbestimmung in Bezug auf die verpflichtenden Anforderungen durch den Cyber Resilience Act (CRA) ermöglicht und uns zugleich durch konkrete Vorschläge die Umsetzung des CRA erheblich erleichtert. Wir fühlen uns durch die ausgezeichnete Beratung durch blueheads auf einem guten Weg.

Franz Kögl

Vorstand, IntraFind Software AG

Blog-Artikel

Lesen Sie hier aktuelle Beiträge rund um Information Security Management, Secure Development Lifecycle und Cyper Threat Analysis

Erfolgreicher Abschluss des Forschungsprojekts KIARA: Mehr Transparenz im Cyber Risk Assessment

Max Moser

1. März 2025

Lesen Sie, wie die Anforderungen des Cyber Resilience Acts auf Basis von OWASP SAMM erfolgreich geprüft und unterstützt werden können.

Dagmar Moser

1. Mai 2025